Mike Speargiám đốc hoạt động toàn cầu của Honeywell Cybersecurity nhận xét rằng động lực bảo mật trong ngành công nghiệp quy trình đã thay đổi với sự gia nhập của Ethernet và Microsoft vào nhà máy. “Bây giờ bạn có lỗ hổng. Ông cho biết, bảo mật đã trở thành một khía cạnh quan trọng của hoạt động, không chỉ vận hành sản xuất.

Phương pháp quản lý rủi ro, Kỹ thuật thông tin mạng (CIE) là một phương pháp mới nổi nhằm tích hợp các cân nhắc về an ninh mạng vào ý tưởng, thiết kế, phát triển và vận hành của bất kỳ hệ thống vật lý, năng lượng hay hệ thống nào khác, nhằm giảm thiểu hoặc thậm chí loại bỏ các con đường cho các cuộc tấn công mạng.

Spear cho rằng CIE vẫn còn tương đối mới đối với những người mới bắt đầu triển khai các nền tảng cơ bản. Ông thừa nhận đối với những người đang ở giữa chu kỳ trưởng thành, khả năng hiển thị và khả năng dự đoán là những vấn đề tiếp theo cần giải quyết. Ông tiếp tục: “Họ muốn ngăn chặn những sự kiện xấu xảy ra và do đó đang tìm cách chủ động hơn”.

Các khái niệm CIE sử dụng các quyết định thiết kế và kiểm soát kỹ thuật để ưu tiên phòng thủ trước những hậu quả tồi tệ nhất có thể xảy ra của các cuộc tấn công mạng đối với các hệ thống cơ sở hạ tầng quan trọng và chủ sở hữu tài sản.

Tương laiIOT Prateek Singhkỹ sư trưởng, Dịch vụ An ninh mạng cho APAC tại Eaton, vì đã đảm nhận vai trò này

Kỹ thuật thông tin mạng.

Ở Châu Á, hoạt động CIE có diễn ra bình thường không?

Prateek Singh: Bộ Năng lượng Hoa Kỳ (DoE) đã công bố báo cáo Chiến lược kỹ thuật thông tin mạng quốc gia vào năm 2022, phác thảo 12 nguyên tắc tích hợp an ninh mạng vào thực tiễn kỹ thuật.

Mặc dù việc triển khai đầy đủ phương pháp Kỹ thuật thông tin mạng (CIE) vẫn chưa phổ biến trong lĩnh vực công nghệ vận hành (OT) châu Á, nhưng các tiêu chuẩn như IEC 62443.

Đây là cách bộ tiêu chuẩn IEC 62443 phù hợp với các nguyên tắc CIE: IEC 62443-3-3: Tiêu chuẩn này đề cập đến các yêu cầu bảo mật OT dành cho chủ sở hữu tài sản, nhà tích hợp hệ thống và nhà cung cấp sản phẩm. Trong 7 yêu cầu cơ bản của mình, FR3 (Tính toàn vẹn của hệ thống) tương ứng chặt chẽ với Nguyên tắc 3 của CIE (Kiến trúc thông tin an toàn). Cả hai đều nhấn mạnh việc ngăn chặn thao tác dữ liệu không mong muốn và đảm bảo tính toàn vẹn của các hệ thống quan trọng.

Ở khu vực châu Á rộng lớn hơn, hoạt động Kỹ thuật thông tin mạng (CIE) vẫn chưa phổ biến. Tuy nhiên, một số trong 12 nguyên tắc của nó đã được đưa vào các tiêu chuẩn bảo mật cơ sở hạ tầng quan trọng khác nhau.

Những nguyên tắc này bao gồm các lĩnh vực như bảo mật dữ liệu, nhận thức về bảo mật và kiến trúc bảo mật. Trong khi châu Á đang đón nhận các xu hướng an ninh mới hơn, việc áp dụng CIE trên quy mô toàn diện có thể vẫn cần thời gian, nhưng nền tảng đang được đặt ra thông qua các tiêu chuẩn như IEC 62443.

Các sự cố hoặc vi phạm an ninh mạng gần đây đã ảnh hưởng như thế nào đến sự phát triển của các hoạt động kỹ thuật dựa trên thông tin mạng?

Prateek Singh: Khi nghĩ đến các cuộc tấn công an ninh mạng, chúng ta thường nghĩ đến các nguyên nhân kỹ thuật số, chẳng hạn như mật khẩu yếu và phần mềm độc hại dẫn đến vi phạm hệ thống. Tuy nhiên, trong các hệ thống cơ sở hạ tầng quan trọng, điều khiến nó trở nên phức tạp là các biện pháp kiểm soát kỹ thuật công nghiệp và các quy trình kế thừa mà IT không được trang bị để xử lý một mình.

Khi các mối đe dọa an ninh mạng OT ngày càng tăng về quy mô và tần suất, an ninh mạng không chỉ là trách nhiệm của nhóm IT. CIE trao quyền cho các kỹ sư hiểu và giải quyết vấn đề an ninh mạng – từ thiết kế, vận hành đến bảo trì cơ sở của họ. Cách tiếp cận này sử dụng các quyết định thiết kế và biện pháp kiểm soát kỹ thuật để ưu tiên phòng thủ trước những hậu quả tiềm tàng tồi tệ nhất của các mối đe dọa mạng.

Mặc dù các biện pháp thực hành như bảo mật theo thiết kế cũng cung cấp khuôn khổ cho ngành, nhưng việc CIE chú trọng trang bị cho các kỹ sư kiến thức cần thiết sẽ rất quan trọng trong việc tăng cường các nỗ lực phục hồi Lĩnh vực mạng của ngành.

Ý nghĩa tiềm tàng của việc tích hợp trí tuệ nhân tạo và học máy vào thực tiễn kỹ thuật thông tin mạng là gì?

Prateek Singh: Trí tuệ nhân tạo (AI) và Machine Learning (ML) có khả năng hỗ trợ các khía cạnh như chủ động phát hiện mối đe dọa, quản lý lỗ hổng và ứng phó sự cố tự động.

Điều này có thể giúp người quản lý cơ sở chủ động xác định các lỗ hổng tiềm ẩn, cách ly các hệ thống bị ảnh hưởng và bắt đầu các nỗ lực khắc phục đồng thời giảm sự can thiệp thủ công, điều này đặc biệt hữu ích cho những người quản lý cơ sở phải giám sát nhiều địa điểm phân tán.

Tuy nhiên, có thể có những lo ngại xung quanh độ tin cậy và độ chính xác của AI và ML, vốn phụ thuộc vào các yếu tố như thông số và dữ liệu đào tạo phù hợp để có thể sàng lọc các mối đe dọa mạng một cách chính xác.

Đặc biệt trong các môi trường cơ sở hạ tầng quan trọng như năng lượng và chăm sóc sức khỏe, bất kỳ sự gián đoạn nào do tắt máy nhầm sẽ rất tốn kém. Quan trọng hơn, những kẻ tấn công mạng luôn tìm cách vượt qua các biện pháp phòng thủ mạng hiện có. AI và ML không nên được coi là phương pháp hoàn hảo để phát hiện và giảm thiểu các mối đe dọa tiềm ẩn.

Những tiến bộ trong điện toán đám mây và điện toán biên đã ảnh hưởng như thế nào đến việc triển khai các thực hành kỹ thuật dựa trên thông tin mạng?

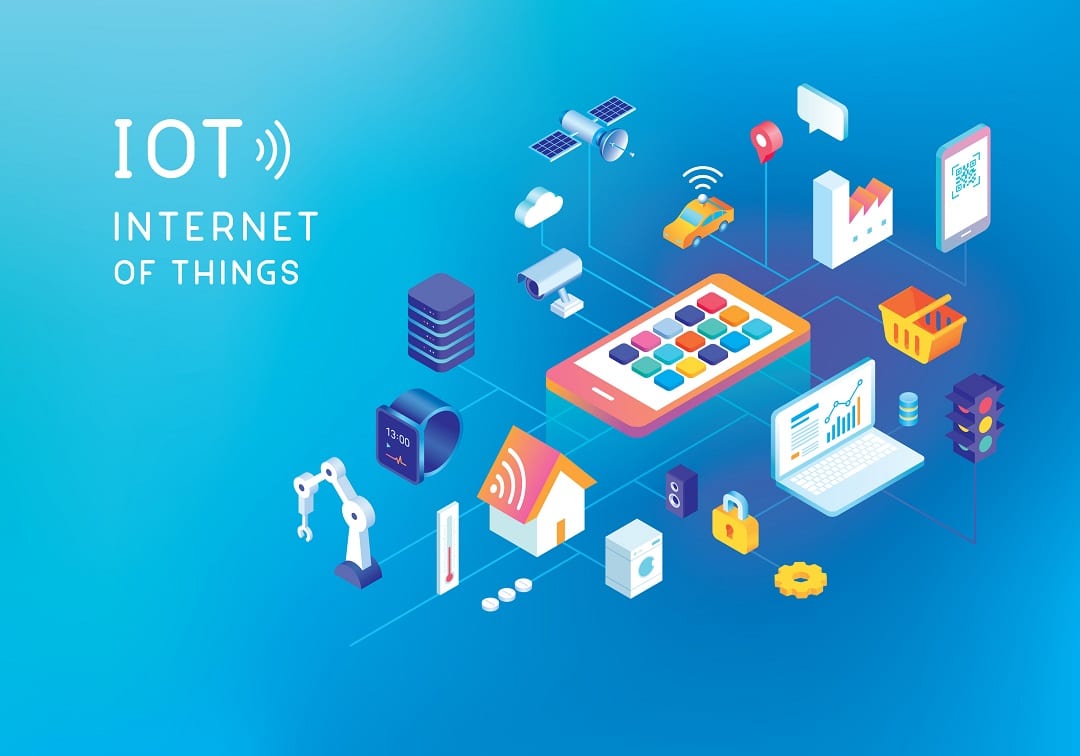

Prateek Singh: Trong lĩnh vực năng lượng, các công ty đang tích hợp Internet of Things (IOT) để quản lý các nguồn năng lượng phân tán, đồng thời nâng cao khả năng phục hồi và hiệu quả vận hành của lưới điện. Tuy nhiên, điều này làm tăng tính dễ bị tổn thương trước các cuộc tấn công mạng.

Điều này là do các rủi ro liên quan đến, chẳng hạn như cấu hình sai và khả năng hiển thị hạn chế về tính bảo mật của các thành phần bên thứ ba, các thiết bị lỗi thời có lỗ hổng cố hữu và sự căng thẳng giữa tính dễ vận hành và kiểm soát bảo mật.

Việc triển khai CIE khẳng định tầm quan trọng sống còn của an ninh mạng. Điều này trao quyền cho các kỹ sư và nhóm cơ sở để đưa nó lên hàng đầu trong hoạt động ngay cả khi điều đó gây bất tiện cho người dùng do các biện pháp kiểm soát bảo mật nghiêm ngặt hơn.

Ví dụ: ưu tiên cập nhật phần mềm ngay cả khi điều này yêu cầu tạm dừng dịch vụ, thực thi Xác thực đa yếu tố (MFA) hoặc Xác thực hai yếu tố (2FA) và áp dụng mô hình Zero Trust để hạn chế quyền truy cập.

Những thách thức hoặc hạn chế chính trong việc áp dụng các thực tiễn kỹ thuật được thông tin mạng vào cơ sở hạ tầng quan trọng và hệ thống kiểm soát công nghiệp là gì?

Prateek Singh: Sự thay đổi tư duy sẽ là rào cản đầu tiên cần vượt qua, vì chúng tôi đang yêu cầu các nhóm cơ sở và kỹ sư thay đổi các quy trình lâu đời đã hoạt động hiệu quả cho cơ sở của họ trong nhiều thập kỷ. Hiện nay, hầu hết các doanh nghiệp đều nhận thức được tầm quan trọng của an ninh mạng, nhưng nhiều khi họ không coi đó là điều cấp thiết – cho đến khi trở thành mục tiêu thì đã quá muộn.

Việc triển khai cũng sẽ đòi hỏi nhiều thời gian và nguồn lực, bắt đầu bằng việc kiểm tra các tài sản hiện có, xác định các lỗ hổng và làm việc với người dùng để triển khai các biện pháp kiểm soát bảo mật nghiêm ngặt hơn. Doanh nghiệp sẽ phải tập hợp một đội ngũ nhân sự tận tâm, được trang bị đủ kỹ năng để thực hiện các quy trình cần thiết. Điều này có thể yêu cầu các nhóm hiện tại phải dành thời gian để nâng cao kỹ năng hoặc làm việc với các đối tác và thuê bên ngoài.

Các phương pháp thực hành tốt nhất để tích hợp các cân nhắc về an ninh mạng vào vòng đời thiết kế và phát triển của các dự án kỹ thuật mới là gì?

Prateek Singh: Khung Kỹ thuật thông tin mạng (CIE) bao gồm 7 giai đoạn cốt lõi trong vòng đời kỹ thuật hệ thống. 12 nguyên tắc này hướng dẫn việc triển khai các biện pháp thực hành an ninh mạng trong toàn bộ vòng đời, từ ý tưởng ban đầu cho đến khi ngừng sử dụng và thay thế hệ thống. Tích hợp hiệu quả an ninh mạng bao gồm một số thực tiễn chính:

- Chiến lược do lãnh đạo định hướng: Lãnh đạo nên ủng hộ một chiến lược an ninh mạng mạnh mẽ, đóng vai trò là động lực để thực hiện chiến lược đó.

- Kiến trúc phòng thủ theo chiều sâu: Sử dụng phương pháp phòng thủ theo lớp để tăng cường an ninh.

- An ninh chuỗi cung ứng: Đảm bảo an ninh mạng của các sản phẩm trong chuỗi cung ứng.

- Kết hợp an ninh mạng vào các quy trình: Biến an ninh mạng và quản lý rủi ro mạng trở thành một phần không thể thiếu trong mọi quy trình và thay đổi.

Bằng cách tuân theo những thực tiễn này, các tổ chức có thể tích hợp các cân nhắc về an ninh mạng vào vòng đời thiết kế và phát triển của các dự án kỹ thuật mới.

Nguồn : futureiot.tech (post by Automation Bot)