Hơn bao giờ hết trong năm nay, những kẻ tấn công đang vượt qua các rào cản để tìm điểm xâm nhập trên toàn bộ thiết bị, hệ điều hành và chương trình cơ sở nhúng. “Thiết bị này đã phát triển từ một tài sản thuần túy thành một nền tảng thông minh, tinh vi, đáng tin cậy dành cho truyền thông và dịch vụ, thúc đẩy sự chuyển đổi trong mối quan hệ giữa thiết bị, con người và mạng,” cho biết Elisa CostantePhó chủ tịch nghiên cứu mối đe dọa tại Forescout.

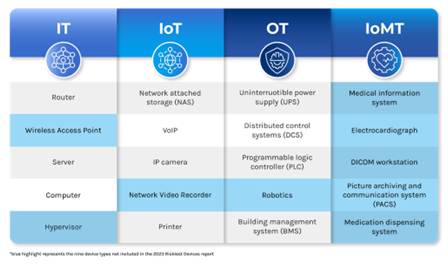

Báo cáo của Forescout Technologies, Các thiết bị được kết nối rủi ro nhất năm 2024xác định năm loại thiết bị có rủi ro cao nhất trong bốn danh mục là IT, IoT, OT và IoMT.

Rủi ro nhất: thiết bị IT

Các thiết bị IT, bao gồm cơ sở hạ tầng mạng và thiết bị đầu cuối, dễ bị tổn thương nhất ở mức 58% mặc dù đã giảm từ 78% vào năm 2023.

Các thiết bị cơ sở hạ tầng mạng – bộ định tuyến và điểm truy cập không dây – thường bị lộ trực tuyến và có các cổng mở nguy hiểm. Điểm cuối – máy chủ, máy tính và bộ ảo hóa – vẫn có nguy cơ cao là điểm xâm nhập của lừa đảo hoặc do hệ thống và ứng dụng chưa được vá.

Rủi ro dai dẳng: Thiết bị IoT

Các thiết bị IoT có lỗ hổng tăng 136% kể từ năm 2023.

Các thiết bị IoT rủi ro nhất bao gồm những thiết bị đáng ngờ nhất – NAS, VoIP, camera IP và máy in. Chúng thường được hiển thị trên internet và đã từng là mục tiêu của những kẻ tấn công. Một sản phẩm mới tham gia vào danh mục này là Network Video Recorder (NVR).

NVR nằm cạnh camera IP trên mạng để lưu trữ video đã ghi. Giống như camera IP, chúng thường được tìm thấy trực tuyến và có những lỗ hổng nghiêm trọng mà các botnet và APT tội phạm mạng đã khai thác.

Phổ biến và không an toàn: Thiết bị OT

Các thiết bị OT rủi ro nhất bao gồm các PLC và DCS có thiết kế quan trọng và không an toàn. Nó cũng bao gồm các UPS ở nhiều trung tâm dữ liệu với thông tin xác thực mặc định — và các hệ thống tự động hóa tòa nhà có mặt khắp nơi, thường là vô hình.

Robot công nghiệp là đối tượng mới tham gia vào lĩnh vực này. Thường được sử dụng trong các ứng dụng Logistics và quân sự, robot đang được sử dụng ngày càng nhiều trong các ngành công nghiệp như điện tử và sản xuất ô tô. Nhiều robot có cùng thách thức bảo mật như các thiết bị OT khác, bao gồm phần mềm lỗi thời, thông tin xác thực mặc định và tình trạng bảo mật lỏng lẻo.

Bảo mật thiết bị chăm sóc sức khỏe: Thiết bị IoMT

Nghiên cứu của Forescout cho thấy các tổ chức chăm sóc sức khỏe đang đóng cổng bằng cách thay thế việc quản lý thiết bị từ xa từ Telnet sang SSH. Chăm sóc sức khỏe đánh dấu mức giảm cao nhất về số lượng cổng mở từ 10% vào năm 2023 xuống chỉ còn 4% trong năm nay. Ngành này cũng có mức giảm RDP cao nhất từ 15% xuống chỉ còn 6%.

Bất chấp tin tốt này, các thiết bị IoMT – thiết bị IT được sử dụng cho chăm sóc sức khỏe như hệ thống thông tin y tế và máy trạm – vẫn tiếp tục gây rủi ro cho ngành, đặc biệt là trong hệ thống phân phối thuốc.

Máy phân phối thuốc đã được biết đến là dễ bị tấn công trong gần một thập kỷ, tuy nhiên, chúng là loại thiết bị dễ bị tấn công thứ sáu về tổng thể và là loại thiết bị dễ bị tấn công thứ hai trong danh mục.

“Quản lý rủi ro và mức độ phơi nhiễm hiện đại phải bao gồm các thiết bị thuộc mọi danh mục, để xác định, ưu tiên và giảm thiểu rủi ro trong toàn bộ tổ chức. Ngoài việc đánh giá rủi ro, giảm thiểu rủi ro nên sử dụng các biện pháp kiểm soát tự động không chỉ dựa vào các tác nhân bảo mật mà còn áp dụng cho toàn bộ doanh nghiệp thay vì các hệ thống riêng biệt như mạng IT, mạng OT hoặc các loại thiết bị IoT cụ thể,” Costante cho biết thêm.

Các bước để giảm rủi ro thiết bị là:

Nâng cấp, thay thế hoặc cách ly các thiết bị OT và IoMT chạy hệ điều hành cũ được biết là có lỗ hổng nghiêm trọng.

Triển khai xác minh và thực thi tuân thủ thiết bị tự động để đảm bảo các thiết bị không tuân thủ không thể kết nối với mạng.

Cải thiện các nỗ lực bảo mật mạng, bao gồm phân đoạn, để cách ly các thiết bị phổ biến, dễ bị lộ như camera IP và các cổng mở nguy hiểm như Telnet.

Nguồn : futureiot.tech (post by Automation Bot)